Nosso Serviços

Na Imara, ajudamos empresas a proteger seus ativos críticos, reduzir riscos e operar com confiança, combinando serviços técnicos profundos, operações contínuas e especialistas dedicados. Atuamos lado a lado com nossos clientes — desde organizações em início de maturidade até ambientes altamente regulados e complexos.

Nosso portfólio foi desenhado para cobrir toda a jornada de segurança, da prevenção à resposta, da estratégia à execução.

Monitoramento 24/7

A Imara oferece monitoramento de segurança 24/7, com foco em detecção, investigação e resposta a incidentes. Operamos eventos de segurança, correlação de alertas, análise de comportamento e resposta coordenada, reduzindo drasticamente o tempo entre o ataque e a ação.

Testes de Intrusão (Pentest)

Nossos serviços de pentest simulam ataques reais para identificar vulnerabilidades antes que elas sejam exploradas. Avaliamos aplicações web, APIs, ambientes cloud, infraestrutura, mobile (iOS e Android) e cenários internos, sempre com abordagem técnica, evidências claras e recomendações práticas.

Threat Intel

Com Threat Intelligence, antecipamos riscos antes que eles impactem o negócio. Monitoramos ameaças, campanhas ativas, vazamento de credenciais, exposição de marca e movimentações relevantes para o seu setor.

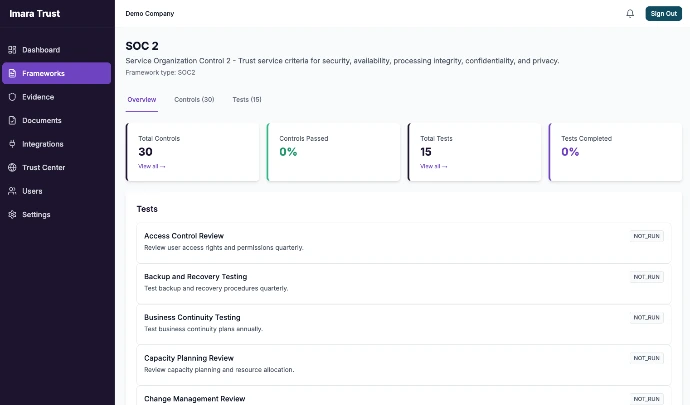

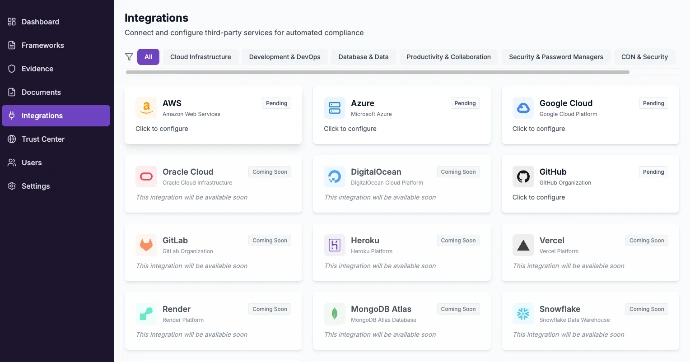

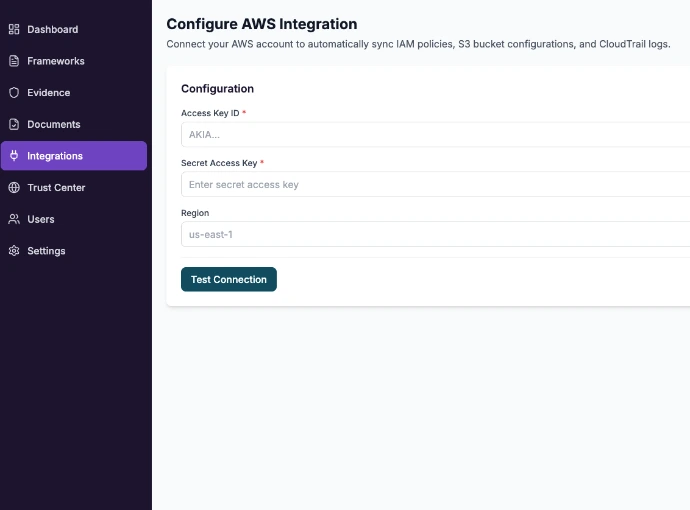

Compliance e Adequação

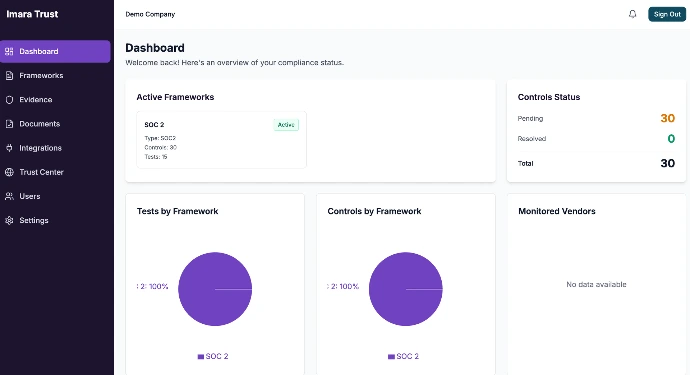

Para empresas que precisam avançar em compliance, governança e adequação regulatória, a Imara disponibiliza recursos dedicados, atuando como extensão do seu time. Apoiamos iniciativas como ISO 27001, SOC 2, LGPD, NIST e outros frameworks, com profissionais focados em evidências, controles, riscos, auditorias e sustentação contínua do programa de segurança.

Forense e Gestão de Crises

Investigamos incidentes cibernéticos, coletamos evidências digitais e auxiliamos na recuperação de dados e mitigação de impactos. Nosso time atua em análises forenses, mitigação de danos e estratégias de resposta a crises cibernéticas.

Conscientização e Treinamentos

Segurança também é comportamento. Por isso, oferecemos programas de conscientização e treinamentos para colaboradores, times técnicos e liderança. Os conteúdos são adaptados ao contexto da empresa e cobrem temas como phishing, engenharia social, boas práticas, resposta a incidentes e fundamentos de segurança, ajudando a reduzir riscos humanos e fortalecer a cultura organizacional.

Perguntas frequentes

Aqui estão algumas perguntas comuns sobre nossa empresa.

O Pentest (Penetration Test) é um ataque simulado, conduzido por especialistas em segurança, com o objetivo de identificar falhas em aplicações, redes e infraestruturas tecnológicas. Diferente de uma simples varredura de segurança, esse processo envolve técnicas reais utilizadas por atacantes, permitindo que sua empresa se prepare contra ameaças cibernéticas.

O SOC é um centro de operações de segurança onde especialistas utilizam ferramentas avançadas para monitorar, analisar e responder a ameaças cibernéticas em tempo real. Ele atua como a linha de defesa principal contra invasões, vazamentos de dados e atividades suspeitas na infraestrutura da sua empresa.

Acompanhamos o tráfego de rede, logs de sistemas e atividades suspeitas para detectar ameaças antes que causem danos.

- Detecção e Análise de Incidentes – Utilizamos SIEM (Security Information and Event Management) e ferramentas de inteligência artificial para identificar ataques sofisticados e correlacionar eventos de segurança.

- Resposta Rápida a Incidentes – Quando uma ameaça é identificada, nossos especialistas agem rapidamente para conter, mitigar e neutralizar o ataque, reduzindo impactos operacionais e financeiros.

- Threat Intelligence – Aplicamos inteligência de ameaças para prever ataques e antecipar riscos, garantindo uma postura proativa de defesa.

- Conformidade com Regulamentações – Mantemos sua empresa alinhada com ISO 27001, NIST, SOC 2, LGPD e outras normas de segurança.

Solicitar contato

Confiança para quem leva segurança a sério

Das startups às empresas reguladas, a Imara Trust é a plataforma definitiva para construir e demonstrar confiança no mercado.